Una vulnerabilità nel firewall di Sophos, scoperta per la prima volta alla fine di marzo e patchata subito dopo, è stata sfruttata da una minaccia persistente avanzata cinese (APT) nelle settimane precedenti al rilascio della patch, secondo i rapporti.

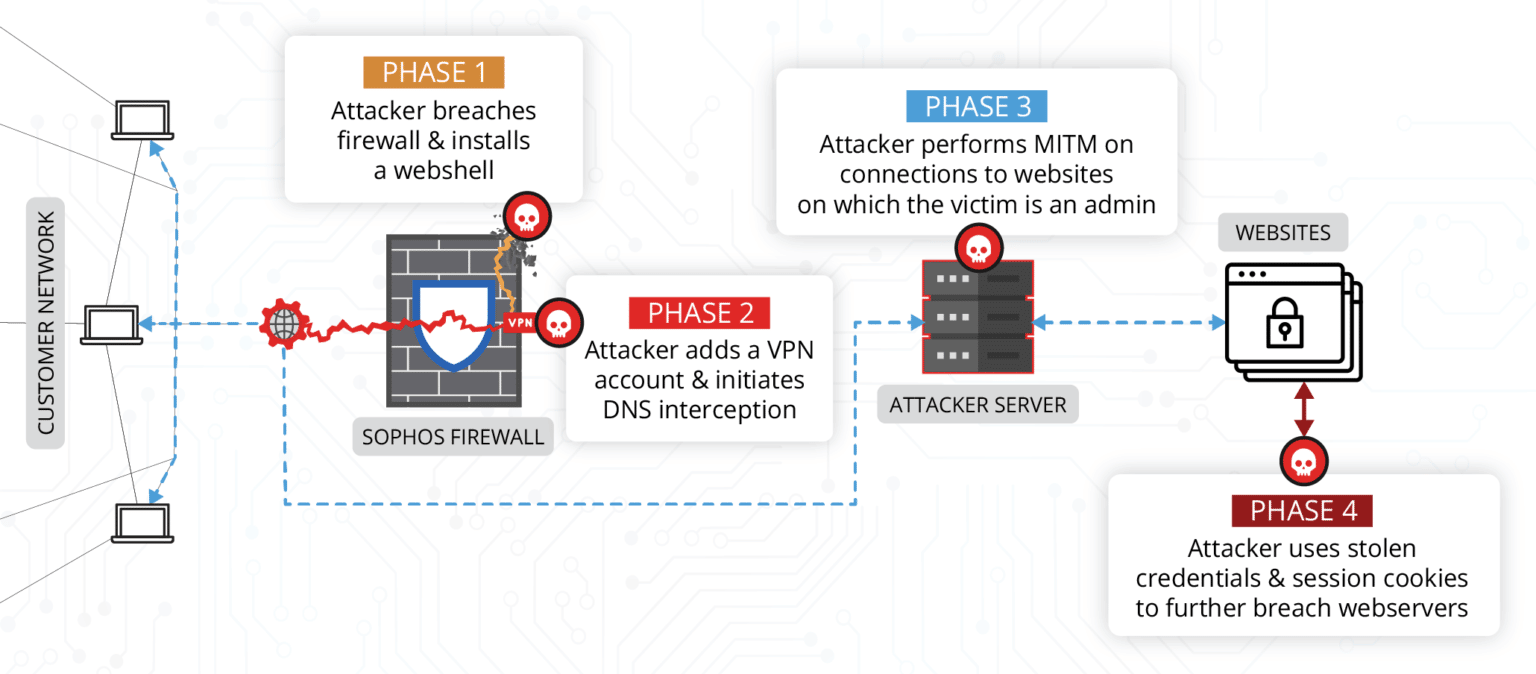

I ricercatori della società di sicurezza informatica Volexity, l'attore delle minacce, noto come DriftingCloud, ha sfruttato CVE-2022-1040 dall'inizio di marzo contro varie entità anonime. Lo ha usato per aggirare l'autenticazione ed eseguire codice arbitrario sui terminali delle vittime. Il difetto interessa il portale utente di Sophos Firewall e Web Admin e gli attori delle minacce sono riusciti a installare backdoor Webshell e altro malware.

Al momento della scoperta, la compromissione era ancora attiva e l'autore della minaccia si stava ancora muovendo all'interno della rete, offrendo ai ricercatori una visione unica del funzionamento di un APT. Il risultato di questo avvistamento è che il gruppo era "sofisticato" e ha fatto uno sforzo coraggioso per non essere scoperto.

Malware di seconda fase

Tra le altre cose, il gruppo ha criptato il proprio traffico accedendo alla webshell installata tramite richieste al legittimo file "login.jps", ha riferito BleepingComputer.

"A prima vista, questo potrebbe sembrare un tentativo di accesso a forza bruta piuttosto che un'interazione backdoor. Le uniche cose reali che erano fuori dall'ordinario nei file di registro erano i valori di riferimento e i dongle". Stato della risposta, ha spiegato Volexity in suo articolo.

Dopo aver ottenuto l'accesso alla rete di destinazione, l'attore delle minacce ha deciso di installare tre famiglie di malware separate: PupyRAT, Pantegana e Sliver. Tutti e tre sono utilizzati per l'accesso remoto e sono disponibili pubblicamente.

La correzione per CVE-2022-1040 è disponibile da mesi e si consiglia agli utenti di risolverla immediatamente poiché il suo punteggio di gravità è 9.8.

È stato un trimestre intenso per il team di Sophos, che ha recentemente risolto due vulnerabilità di elevata gravità nelle appliance Sophos Unified Threat Management: CVE-2022-0386 e CVE-2022-0652.

Sophos è uno sviluppatore di software di sicurezza informatica e di rete con sede nel Regno Unito, focalizzato principalmente su software di sicurezza per organizzazioni con un massimo di 5000 dipendenti. È stata fondata nel 1985, ma è passata alla sicurezza informatica alla fine degli anni '1990.

Nel 2019 è stata acquisita dalla società di private equity statunitense Thoma Bravo, per circa 3.900 miliardi di dollari (7,40 dollari per azione).

Via: BleepingComputer (si apre in una nuova scheda)